+7 (812) 929-8283

Beta!!! работает до ROS 6.11 если установлен модуль Wireless CAPsMAN, Для продвинутых пользователей Настройка роутеров MikroTik RouterBoard на платформе mipsbe и powerpc.

если вы становили на роутер модуль Wireless CAPsMAN то настройки беспроводного интерфейса могут не срабатывать на ROS начиная с 6.11

Содержание:

- Подключение роутера Mikrotik

- Настройка сетевой карты компьютера

- Вход в настройки роутера

- Сброс настроек роутера

- Описание сетевых интерфейсов

- Настройка WAN интерфейса MikroTik

- Настройка локальной сети MikroTik

- Настройка Wi-Fi точки доступа MikroTik

- Настройка Firewall и NAT

- Изменение пароля доступа к роутеру MikroTik

- Сброс роутера MikroTik к заводским настройкам

- Подключение внешней антенны к MikroTik RB751

- Принцип работы антенн

- Настройка мощности Wi-Fi передатчика

Подключение роутера MikroTik

Для настройки Wi-Fi роутера MikroTik Вам понадобятся:

- кабель от провайдера интернета;

- стационарный компьютер или ноутбук с Wi-Fi картой;

- роутер MikroTik RB751G-2HnD. Он будет раздавать Интернет по кабелю, а также по Wi-Fi на ноутбук, смартфон, телевизор или планшет.

Схема подключения роутера MikroTik:

- кабель от провайдера интернета подключаем в первый порт роутера (POE);

- компьютер подключаем к роутеру MikroTik сетевым кабелем в любой порт Ethernet от 2 до 5;

- ноутбук и другие беспроводные устройства подключаем по Wi-Fi;

- блок питания включаем в разъем «Power DC 8-30V» роутера MikroTik.

Настройка сетевой карты компьютера

Чтобы на компьютере можно было зайти в настройки роутера Mikrotik, настроим сетевую карту на получение автоматических настроек.

Если сетевая карта не получает автоматически IP адрес из подсети 192.168.88.x, попробуйте его указать вручную (например: 192.168.88.21) или сбросить роутер Mikrotik к заводским настройкам.

Вход в настройки роутера MikroTik для управления через Web интерфейс

Откройте браузер Internet Explorer (или любой другой) и напишите адрес 192.168.88.1 — это IP адрес по умолчанию для роутера MikroTik.

Внимание! В настройках браузера не должен быть указан proxy-сервер

Выполнить настройку роутера MikroTik можно разными способами:

- Winbox — настройка с помощью специальной программы для ОС Windows;

- Webfig — настройка через Web интерфейс;

- Telnet — настройка через телнет.

Мы будем настраивать роутер Mikrotik с помощью программы Winbox, поэтому в окне браузера выбираем Winbox, сохраняем программу и запускаем.

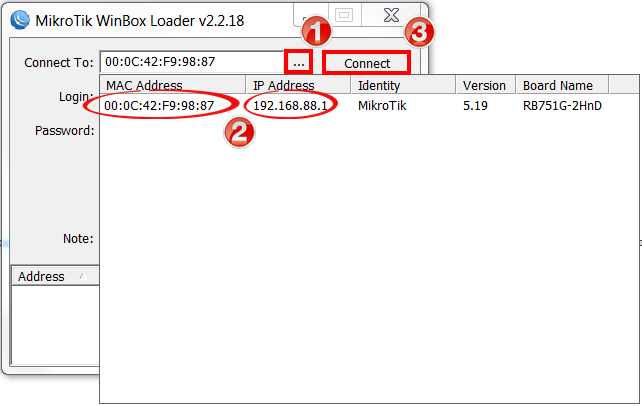

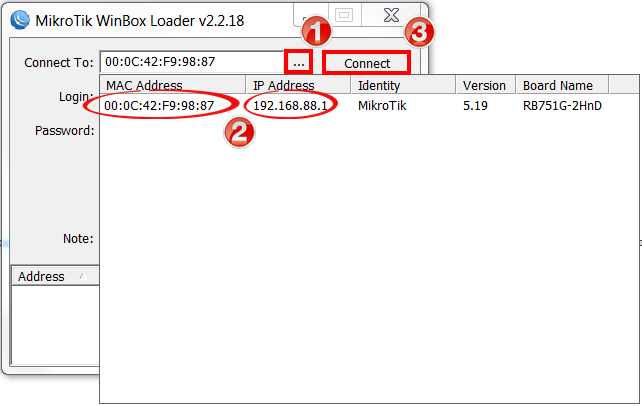

Подключаемся к роутеру MikroTik:

- Нажимаем ... для отображения доступных устройств MikroTik;

- Выбираем в списке наш роутер;

- К роутеру через WinBox можно подключиться по MAC адресу или по IP адресу;

- Нажимаем кнопку Connect. Login по умолчанию admin, пароль пустой.

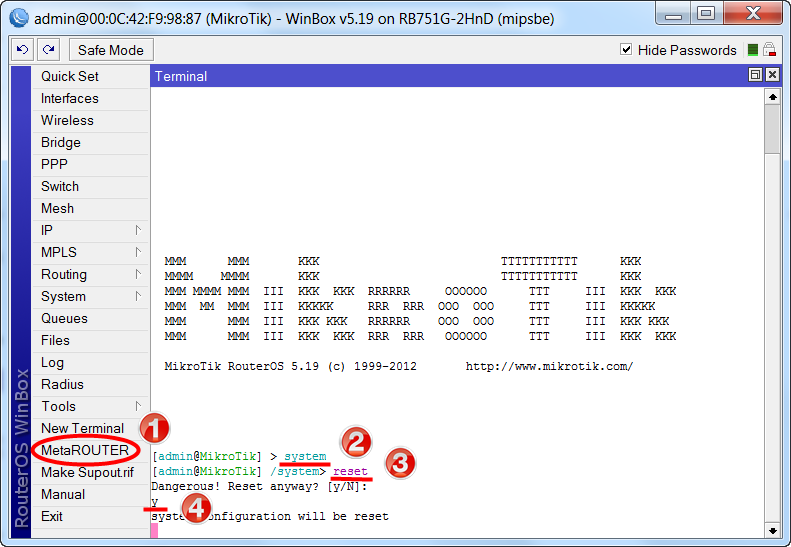

Сброс настроек роутера и удаление настроек по умолчанию

Сбросим все настройки роутера MikroTik через программу Winbox:

- Выбираем слева меню New Terminal;

- В терминале вводим команду

нажимаем Enter для подтверждения;/system reset-config no-defaults=yes - Набираем y на клавиатуре для подтверждения сброса настроек.

После перезагрузки устройства заходим еще раз в настройки MikroTik с помощью программы Winbox.

Далее все действия производим строго в окне New Terminal

Настройка WAN интерфейса MikroTik

Смена MAC адреса WAN порта

Если Ваш провайдер блокирует доступ к сети по MAC адресу, то необходимо сначала изменить MAC адрес WAN порта (интерфейс ether1-gateway) роутера MikroTik. Чтобы изменить MAC адрес порта MikroTik

/interface ethernet set ether1 mac-address=xx:xx:xx:xx:xx:xx

где ether1-gateway - имя WAN интерфейса, xx:xx:xx:xx:xx:xx - прописываемый MAC адрес.

Чтобы вернуть родной MAC адрес порта, нужно выполнить команду:

/interface ethernet reset-mac ether1

где ether1 - имя интерфейса.

Настройка Dynamic IP

Если интернет провайдер выдает Вам сетевые настройки автоматически, то необходимо настроить WAN порт роутера MikroTik на получение сетевых настроек по DHCP:

/ip dhcp-client add interface=ether1 add-default-route=yes disabled=no use-peer-dns=yes use-peer-ntp=yes

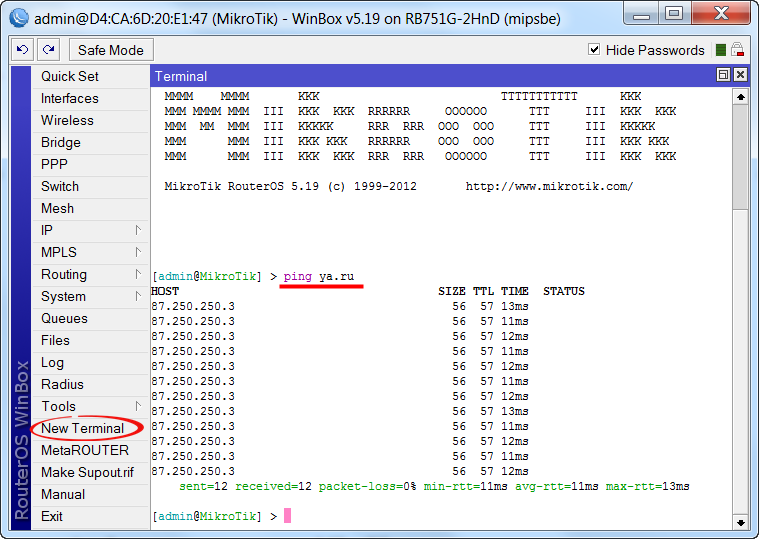

Удостоверимся, что есть интернет соединение:

/ping ya.ru

(пингуем сайт ya.ru).

Как видим, идут пинги по 11-13ms, значит интернет подключен и работает. Остановить выполнение команды можно комбинацией клавиш Ctrl+C.

Внимание! На компьютерах, подключенных к роутеру MikroTik, интернет не будет работать, пока вы не настроите локальную сеть, Firewall и NAT.

Настройка Static IP

Если вы используете статический IP адрес и другие сетевые настройки, необходимо настроить WAN порт роутера MikroTik вручную.

Настроим статический IP адрес и маску подсети WAN порта MikroTik :

/ip address add address=10.10.10.1/24 interface=ether1

Настоим IP адрес основного шлюза MikroTik:

/ip dhcp-client add interface=ether1 add-default-route=yes disabled=no use-peer-dns=yes use-peer-ntp=yes

Добавим адреса DNS серверов в MikroTik:

/ip dns set servers=159.148.60.2 allow-remote-requests=yes

/ip dns static add name www.google.com address=8.8.8.8

Добавим адрес как это принято называть в Windows шлюза по умолчанию в MikroTik:

/ip route add gateway=10.10.10.156

Проверим, что есть доступ к интернету:

- ping ya.ru (пингуем сайт ya.ru).

Как видим, идут пинги по 11-13ms, значит интернет подключен и работает. Остановить выполнение команды можно комбинацией клавиш Ctrl+C.

Внимание! На компьютерах, подключенных к роутеру MikroTik, интернет не будет работать, пока вы не настроите локальную сеть, Firewall и NAT.

Настройка PPPoE

Внимание! Если вы используете ADSL модем, к которому по сетевому кабелю подключен роутер MikroTik, сначала необходимо настроить ADSL модем в режим Bridge (мост).

Настроим клиентское PPPoE соединение на роутере MikroTik:

- Выбираем меню PPP;

- Нажимаем Add (красный крестик);

- Выбираем PPPoE Client.

Настраиваем параметры PPPoE соединения MikroTik:

- В поле Name указываем имя соединения;

- В списке Interfaces выбираем первый WAN порт ether1-gateway, по которому осуществляется подключение к провайдеру;

- Переходим на вкладку Dial Out;

- В поле User указываем имя пользователя;

- В поле Password вводим пароль;

- Ставим галочку Use Peer DNS;

- Нажимаем OK.

После создания PPPoE соединения на вкладке Interface напротив него должна появиться буква R, указывающая на то, что соединение установлено.

Проверим, что есть доступ к интернету:

- ping ya.ru (пингуем сайт ya.ru).

Как видим, идут пинги по 11-13ms, значит интернет подключен и работает. Остановить выполнение команды можно комбинацией клавиш Ctrl+C.

Внимание! На компьютерах, подключенных к роутеру MikroTik, интернет не будет работать, пока вы не настроите локальную сеть, Firewall и NAT.

Настройка локальной сети MikroTik

Настройка портов в режим свитча

Чтобы компьютеры, подключенные к роутеру по кабелю и по Wi-Fi, «видели» друг друга, необходимо объединить беспроводной и проводные интерфейсы MikroTik.

указываем протокол бриджа выбираем rstp - Rapid spanning tree protocol (RSTP)

/interface bridge add protocol-mode=rstp name=bridge1

собираем все локальные порты в бридж пример приведен для RB2011 даже если ввести лишние строки терминал их отвергнет

/interface bridge port add bridge=bridge1 interface=ether2

interface bridge port add bridge=bridge1 interface=ether3

interface bridge port add bridge=bridge1 interface=ether4

interface bridge port add bridge=bridge1 interface=ether5

interface bridge port add bridge=bridge1 interface=ether6

interface bridge port add bridge=bridge1 interface=ether7

interface bridge port add bridge=bridge1 interface=ether8

interface bridge port add bridge=bridge1 interface=ether9

interface bridge port add bridge=bridge1 interface=ether10

interface bridge port add bridge=bridge1 interface=wlan1

Назначение IP адреса локальной сети

Настроим IP адрес локальной сети MikroTik и назовем его "Local":

/ip address add address=192.168.1.1/24 interface=bridge1 comment="Local"

Настройка DHCP сервера

Чтобы компьютеры, подключенные к роутеру, получали сетевые настройки автоматически, настроим DHCP сервер MikroTik:

/ip dhcp-server network add address=192.168.1.0/24 dns-server=192.168.1.1 ntp-server=192.168.1.1 gateway=192.168.1.1

по убыванию: адрес сети DHCP сервера / маска подсети 24=255.255.255.0; адрес DNS сервера; адрес NTP сервера; адрес шлюза по умолчанию.

/ip pool add name=dhcp_pool1 ranges=192.168.1.2-192.168.1.254

задаем пул адресов DHCP и присваиваем ему имя dhcp_pool1

/ip dhcp-server add name=dhcp1 address-pool=dhcp_pool1 disabled=no interface=bridge1 \

lease-time=1d bootp-support=static use-radius=no always-broadcast=no add-arp=no \

authoritative=after-2sec-delay bootp-lease-time=forever

задаем имя DHCP сервера dhcp1, интерфейс на котором будет развернут DHCP сервер в данном случае brige1, время аренды адресов в данном случае 1d = 1 день

Теперь сетевой кабель компьютера отключаем от роутера и еще раз подключаем к нему.

Настройка Wi-Fi точки доступа MikroTik

Создаем пароль для подключения к точке доступа MikroTik:

/interface wireless security-profiles add name="profile1" \

задаем имя профиля безопасности

mode=dynamic-keys authentication-types=wpa2-psk \

тип ключей шифрования; для лучшей безопасности в Authentification Types оставляем только регистрацию по протоколу WPA2 PSK;

unicast-ciphers=aes-ccm group-ciphers=aes-ccm wpa-pre-shared-key="" \

В Unicast Ciphers и Group Ciphers устанавливаем aes ccm (AES (Advanced Encryption Standard) — боле новый алгоритм шифрование, который пришел на замену TKIP. Стандарт работает с блоками размером 128 бит и поддерживает 128-, 192- или 256-битные ключи (AES-128, AES-192 и AES-256). Рекомендуем по возможности (при поддержке всеми устройствами) использовать данный алгоритм)

wpa2-pre-shared-key="1234567890" supplicant-identity="" \

задаем ключ шифрования или проще говоря пароль для подключения к точке доступа не менее 8 цифр или букв, на практике желательно не менее 14 символов

eap-methods="" tls-mode=no-certificates tls-certificate=none \

static-algo-0=none static-key-0="" static-algo-1=none static-key-1="" \

static-algo-2=none static-key-2="" static-algo-3=none static-key-3="" \

static-transmit-key=key-0 static-sta-private-algo=none \

static-sta-private-key="" radius-mac-authentication=no \

radius-mac-accounting=no radius-eap-accounting=no interim-update=0s \

radius-mac-format=XX:XX:XX:XX:XX:XX radius-mac-mode=as-username \

radius-mac-caching=disabled group-key-update=5m \

management-protection=allowed management-protection-key=""

полный вариант кода

/interface wireless security-profiles add name="profile1" \

mode=dynamic-keys authentication-types=wpa2-psk \

unicast-ciphers=aes-ccm group-ciphers=aes-ccm wpa-pre-shared-key="" \

wpa2-pre-shared-key="1234567890" supplicant-identity="" \

static-algo-0=none static-key-0="" static-algo-1=none static-key-1="" \

static-algo-2=none static-key-2="" static-algo-3=none static-key-3="" \

static-transmit-key=key-0 static-sta-private-algo=none \

static-sta-private-key="" radius-mac-authentication=no \

radius-mac-accounting=no radius-eap-accounting=no interim-update=0s \

radius-mac-format=XX:XX:XX:XX:XX:XX radius-mac-mode=as-username \

radius-mac-caching=disabled group-key-update=5m \

management-protection=allowed management-protection-key=""

Настраиваем параметры Wi-Fi точки MikroTik:

/interface wireless set wlan1 mtu=1500 arp=enabled \

mode=ap-bridge ssid="unisi.ru" frequency=2412 disabled=no \

выбираем режим работы ap bridge (station | station-wds | ap-bridge | bridge | alignment-only | nstreme-dual-slave | wds-slave | station-pseudobridge | station-pseudobridge-clone | station-bridge; По умолчанию: station);

SSID прописываем произвольное имя точки доступа например unisi.ru (0..32 символов);

задаем начальную частоту "2412" для нарезки полосы пропускания канала в диапазоне 2412-2472;

одновременно включаем беспроводной интерфейс no

band=2ghz-onlyn channel-width=20/40mhz-ht-above scan-list=default \

выбираем в каких стандартах будет

работать Wi-Fi точка, мы выбираем 2ghz-onlyn=только N (универсальный вариант

2GHz-B/G/N=2ghz-b/g/n)

(2ghz-b | 2ghz-b/g | 2ghz-b/g/n | 2ghz-onlyg | 2ghz-onlyn);

Channel Width выбираем ширину канала, универсальный вариант

20MHz=20mhz,

но мы выбираем вариант для соовременных устройств с поддержкой N стандарта и возможностью использования дополнительной полосы спектра 40MHz

20/40mhz-ht-above

wireless-protocol=802.11 antenna-mode=ant-a wds-mode=disabled distance=indoors \

Wireless Protocol выбираем 802.11 режим работы wi-fi для возможности подключения любых устройств (802.11 | any | nstreme | nv2 | nv2-nstreme | nv2-nstreme-802.11 | unspecified; По умолчанию: unspecified);

режим работы антенны ant-a (ant-a | ant-b | rxa-txb | txa-rxb;)

- antenna a - роутер использует только внутренние антенны (Антенна №1, №2, №3) для приема и передачи данных по Wi-Fi;

- antenna a - роутер использует две внутренние антенны (Антенна №1, №2) и одну внешнюю для приема и передачи данных по Wi-Fi. Антенна №3 в этом режиме отключена. Роутер MikroTik RB751 также можно настроить на использование только внутренних или внешних антенн с помощью настроек Chain.

- tx-a/rx-b - роутер использует внутреннюю Антенна №2 для передачи, а внешнюю антенну - для приема.

- rx-a/tx-b - роутер использует внешнюю антенну для передачи, а Антенна №1 - для приема.

distance (integer | dynamic | indoors; По умолчанию: dynamic) режим работы на открытой местности или в помещении

wds-default-bridge=none wds-ignore-ssid=no bridge-mode=enabled ht-rxchains=0,1 ht-txchains=0,1 \

ht-rxchains и ht-txchains цифра 1 включает MIMO

default-authentication=yes default-forwarding=yes default-ap-tx-limit=0 \

default-authentication (yes | no; По умолчанию: yes) – разрешает подключение к точке без пароля клиентам беспроводной сети, при значении

no подключаться только клиенты нажодяшиеся в спискеaccess-list;

default-forwarding (yes | no; По умолчанию: yes) Default Forward – разрешает обмениваться данными клиентами беспроводной сети между собой, если галочку снять,

то один клиент беспроводной сети не сможет получить доступ к ресурсам другого. Работает только при подключении ноутбуков и коммуникаторов к беспроводной сети

default-client-tx-limit=0 hide-ssid=no security-profile=profile1 compression=no \

Security Profile задаем имя профиля безопасности, созданного нами ранее;

frequency-mode=superchannel periodic-calibration=enabled \

frequency-mode=superchannel режим

superchannel включает расширенный диапазон частот;

(manual-txpower | regulatory-domain | superchannel; По умолчанию: manual-txpower)

periodic-calibration (default | disabled | enabled; По умолчанию: default) необходимо его включить

enabled

periodic-calibration-interval=10 preamble-mode=both

periodic-calibration-interval (integer [1..10000]; По умолчанию: 60)

нужно задать 10 секунд Устройство будет каждые

10 секунд сканировать эфир и определять уровень шума, это позволит точке работать на максимальных скоростях и максимально стабильно в условиях изменяющегося уровня помех от других

беспроводных сетей;

preamble-mode (both | long | short; По умолчанию: both) необходимо установть

short, а оптимальнее both (при выборе

short

компьютеры Mac на основе Broadcom wireless chipsets в диапазоне

n не подключаются)

Теперь можно подключаться к роутеру по Wi-Fi используя Выбранный тип шифрования и пароль.

полный вариант кода

/interface wireless set wlan1 mtu=1500 arp=enabled \

mode=ap-bridge ssid="unisi" frequency=2412 disabled=no \

band=2ghz-onlyn channel-width=20/40mhz-ht-above scan-list=default \

wireless-protocol=802.11 antenna-mode=ant-a wds-mode=disabled distance=indoors \

wds-default-bridge=none wds-ignore-ssid=no bridge-mode=enabled ht-rxchains=0,1 ht-txchains=0,1 \

default-authentication=yes default-forwarding=yes default-ap-tx-limit=0 \

default-client-tx-limit=0 hide-ssid=no security-profile=profile1 compression=no \

frequency-mode=superchannel periodic-calibration=enabled \

periodic-calibration-interval=10 preamble-mode=both

Внимание! На компьютерах, подключенных к роутеру MikroTik по Wi-Fi, интернет не будет работать, пока вы не настроите Firewall и NAT.

Настройка Firewall и NAT

Чтобы компьютеры получали доступ к интернету, необходимо настроить Firewall и NAT на роутере MikroTik.

Ручная настройка фаерволла MikroTik требует глубоких знаний в этой области. Поэтому мы выполним настройку более простым способом - автоматически.

Открываем браузер Internet Explorer (или любой другой) и вводим IP адрес роутера 192.168.88.1/cfg данный функционал был доступен в версиях ROS до 5.25

на нас это не останавит защитим роутер; защитим локальную сеть интерфейс WAN=ether1 соответственно данное значение подставляем и получаем

/ip firewall filter

add chain=input action=accept protocol=icmp

add chain=input action=accept connection-state=established in-interface=ether1

add chain=input action=accept connection-state=related in-interface=ether1

add chain=input action=drop in-interface=ether1

add chain=forward action=jump jump-target=customer in-interface=ether1

add chain=customer action=accept connection-state=established

add chain=customer action=accept connection-state=related

add chain=customer action=drop

Настроим NAT добавив соответствующее правило:

/ip firewall nat add chain=srcnat action=masquerade out-interface=ether1

После этого на подключенных компьютерах должен появиться интернет.

Внимание! Если интернет не появился на компьютерах, перезагрузите роутер MikroTik и сетевые интерфейсы компьютеров, чтобы они получили новые сетевые настройки по DHCP.

Изменение пароля доступа к роутеру MikroTik

Чтобы изменить пароль доступа к роутеру MikroTik, выполните следующие действия:

/ passwordв ответ терминал предложит ввести следующие значения

old-password:

new-password:

confirm-new-password:

Сброс роутера MikroTik к заводским настройкам

Чтобы сбросить MikroTik к заводским настройкам выполните следующее:

/system reset-config

После этого роутер перезагрузится, и вы сможете зайти в его настройки со стандартным именем пользователя admin без пароля.

Подключение внешней антенны к MikroTik RB751U/G

С обратной стороны корпуса MikroTik RB751G или RB751U находится разъем MMCX (мама) для подключения внешней антенны.

Чтобы подключить внешнюю антенну к этому разъему вам понадобится переходник (пигтейл), у которого с одной стороны будет разъем MMCX (папа), а с другой разъем для вашей антенны.

Разъемы MMCX (папа) бывают следующих видов:

- прямой разъем MMCX (папа);

- Г-образный разъем MMCX (папа).

Пигтейлы с разъемами MMCX, как правило, имеют небольшую длину (около 20 см). Поэтому если вам нужно установить антенну на большем расстоянии, придется использовать два пигтейла. Например, чтобы подключить на расстоянии 3-х метров антенну Parabolic 24 с разъемом N-type (female, мама) понадобится пигтейл AC/MMCX (female, мама) и трехметровый пигтейл N-type (male, папа) - N-type (male, папа).

Принцип работы антенн в MikroTik RB751

Прежде чем приступить к настройке роутера MikroTik RB751 на использование внешней антенны, необходимо понимать принцип работы встроенных антенн и их режимы работы.

В роутере есть три встроенные антенны и один разъем MMCX для подключения внешней антенны. Антенна №1 работает только на прием, Антенна №2 работает только на передачу, Антенна №3 работает на прием и передачу. С помощью такой организации антенн реализована технология MIMO 2×2 (2 приемника и 2 передатчика), которая позволяет передавать данные по Wi-Fi в два потока с большей скоростью, чем может передать одна Wi-Fi антенна.

Настройка мощности Wi-Fi передатчика

В роутере MikroTik RB751 есть возможность вручную настроить мощность Wi-Fi передатчика. Эта функция может понадобиться при передаче Wi-Fi сигнала на большие расстояния с помощью внешней антенны.

Чтобы настроить мощность Wi-Fi передатчика MikroTik выполните следующее:

- Откройте меню Wireless;

- В окне Wireless Tables сделайте двойной клик мыши на Wi-Fi интерфейсе wlan1;

- В окне Interface

должен быть включен режим Advanced Mode; - Нажмите вкладку ... и выберите Tx Power.

После этого появится окно, в котором можно настроить мощность Wi-Fi передатчика wlan интерфейса MikroTik.

- В списке Tx Power Mode выбираем режим установки мощности card rates

- В поле Tx Power: указываем мощность.

- Нажимаем OK для сохранения настроек.

Внимание! Установка высокой мощности Wi-Fi передатчика может привести к перегреву чипов и выходу их из строя. Используйте только значения мощности, которые поддерживает ваш роутер.

Виды режимов Tx Power Mode:

- default - режим по умолчанию - мощность выбирается из специальной таблицы в памяти роутера MikroTik;

- card rates - мощность подбирается по специальному алгоритму, который использует значение мощности, установленное пользователем;

- manual - для каждой скорости можно вручную указать мощность передачи;

- all rates fixed - для всех скоростей используется один уровень мощности, установленный пользователем. Этот режим не рекомендуется использовать, поскольку на высоких скоростях могут возникать ошибки передачи данных, перегреваться и выходить из строя чипы роутера.

Для ручной установки мощности передачи рекомендуется использовать режим card rates.

полный вариант кода

/ip address add address=10.10.10.1/24 interface=ether1/ip dhcp-client add interface=ether1 add-default-route=yes disabled=no use-peer-dns=yes use-peer-ntp=yes/ip dns set servers=159.148.60.2 allow-remote-requests=yes

/ip dns static add name www.google.com address=8.8.8.8/ip route add gateway=10.10.10.156/interface bridge add name="bridge1" protocol-mode=rstp

/interface bridge port

add bridge=bridge1 interface=ether2

add bridge=bridge1 interface=ether3

add bridge=bridge1 interface=ether4

add bridge=bridge1 interface=ether5

add bridge=bridge1 interface=ether6

add bridge=bridge1 interface=ether7

add bridge=bridge1 interface=ether8

add bridge=bridge1 interface=ether9

add bridge=bridge1 interface=ether10

add bridge=bridge1 interface=wlan1/ip address add address=192.168.1.1/24 interface=bridge1 comment="Local"

/ip dhcp-server network add address=192.168.1.0/24 dns-server=192.168.1.1 ntp-server=192.168.1.1 gateway=192.168.1.1

/ip pool add name=dhcp_pool1 ranges=192.168.1.2-192.168.1.254

/ip dhcp-server add name=dhcp1 address-pool=dhcp_pool1 disabled=no interface=bridge1 \

lease-time=1d bootp-support=static use-radius=no always-broadcast=no add-arp=no \

authoritative=after-2sec-delay bootp-lease-time=forever

/interface wireless security-profiles add name="profile1" \

mode=dynamic-keys authentication-types=wpa2-psk \

unicast-ciphers=aes-ccm group-ciphers=aes-ccm wpa-pre-shared-key="" \

wpa2-pre-shared-key="1234567890" supplicant-identity="" \

static-algo-0=none static-key-0="" static-algo-1=none static-key-1="" \

static-algo-2=none static-key-2="" static-algo-3=none static-key-3="" \

static-transmit-key=key-0 static-sta-private-algo=none \

static-sta-private-key="" radius-mac-authentication=no \

radius-mac-accounting=no radius-eap-accounting=no interim-update=0s \

radius-mac-format=XX:XX:XX:XX:XX:XX radius-mac-mode=as-username \

radius-mac-caching=disabled group-key-update=5m \

management-protection=allowed management-protection-key=""

/interface wireless set wlan1 mtu=1500 arp=enabled \

mode=ap-bridge ssid="unisi" frequency=2412 disabled=no \

band=2ghz-onlyn channel-width=20/40mhz-Ce scan-list=default \

wireless-protocol=802.11 antenna-mode=ant-a wds-mode=disabled distance=indoors \

wds-default-bridge=none wds-ignore-ssid=no bridge-mode=enabled ht-rxchains=0,1 ht-txchains=0,1 \

default-authentication=yes default-forwarding=yes default-ap-tx-limit=0 \

default-client-tx-limit=0 hide-ssid=no security-profile=profile1 compression=no \

frequency-mode=superchannel periodic-calibration=enabled \

periodic-calibration-interval=10 preamble-mode=both

/ip firewall filter

add chain=input action=accept protocol=icmp

add chain=input action=accept connection-state=established in-interface=ether1

add chain=input action=accept connection-state=related in-interface=ether1

add chain=input action=drop in-interface=ether1

add chain=forward action=jump jump-target=customer in-interface=ether1

add chain=customer action=accept connection-state=established

add chain=customer action=accept connection-state=related

add chain=customer action=drop

/ip firewall nat add chain=srcnat action=masquerade out-interface=ether1